Как на микротике пробросить порт для видеорегистратора

Добавил пользователь Владимир З. Обновлено: 20.09.2024

Из этой статьи мы узнаем, как настроить на MikroTik проброс портов и NAT (трансляция сетевых адресов) для доступа хостов локальной сети в интернет. Для примера выполним проброс портов через туннель между двумя MikroTik. А также продемонстрируем реализацию перенаправление трафика на маршрутизатор.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Поговорим о настройке Masquerade, выясним, когда рекомендуется использовать Srcnat вместо Masquerade. Рассмотрим пример, где объединим две разные сети, IP-адреса которых совпадают, с помощью Netmap.

MikroTik NAT. Общая информация

NAT (Network Address Translation) – преобразование сетевых адресов. Главное назначение NAT – это экономия белых IP-адресов и повышение безопасности сети за счет ограничения обращений к внутренним хостам LAN снаружи и возможности скрыть сервисы с помощью подмены портов.

По умолчанию для LAN сети, находящейся за “натом”, доступ в интернет есть, а из глобальной сети в NAT-сеть попасть нельзя. За исключением случаев проброса портов.

Настройка NAT на MikroTik подразделяется на два типа:

- Destination NAT – изменение IP-адреса назначения и выполнение обратной функции для ответа. Преобразование адреса получателя называется dst-nat;

- Source NAT – изменение IP-адреса источника и выполнение обратной функции для ответа. Преобразование адреса источника называется src-nat.

Все остальные действия – производные от dst-nat и src-nat.

NAT обрабатывает только первый пакет соединения (connection-state=new).

Схематично принцип работы NAT можно изобразить так:

Destination NAT

Цепочка Dstnat при настройке NAT на MikroTik служит для изменения IP-адреса и/или порта назначения и выполнения обратной функции для ответа.

Практически применяется в следующих случаях:

- Чтобы выполнить на MikroTik проброс портов в локальную сеть, для доступа извне.

- Перенаправление любого DNS-трафика через маршрутизатор.

Стандартные действия возможные для цепочки dst-nat:

- dst-nat – преобразование адреса и/или порта получателя;

- redirect – преобразование адреса и/или порта получателя на адрес маршрутизатора.

Давайте практически разберем, как выполняется настройка NAT на MikroTik для цепочки dstnat.

Проброс портов на MikroTik

Пример проброса порта для RDP

Как говорилось ранее, в MikroTik проброс портов делается при помощи создания правил для цепочки dstnat. В качестве примера выполним проброс порта RDP соединения для доступа к внутреннему компьютеру локальной сети.

Так как стандартный порт 3389 для RDP подключения является известным и часто подвергается атакам, то пробросить его напрямую будет не очень хорошей идеей. Поэтому скроем данный сервис с помощью подмены порта.

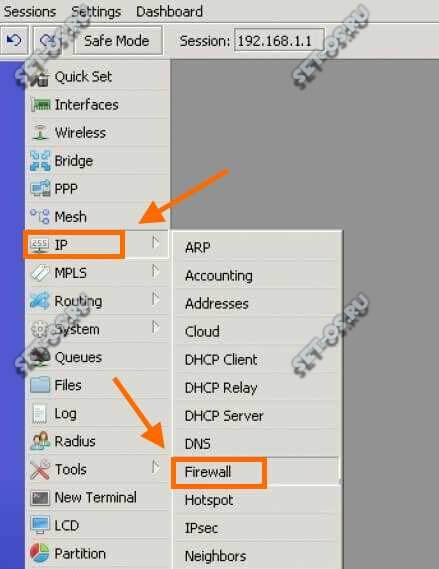

Для этого откроем:

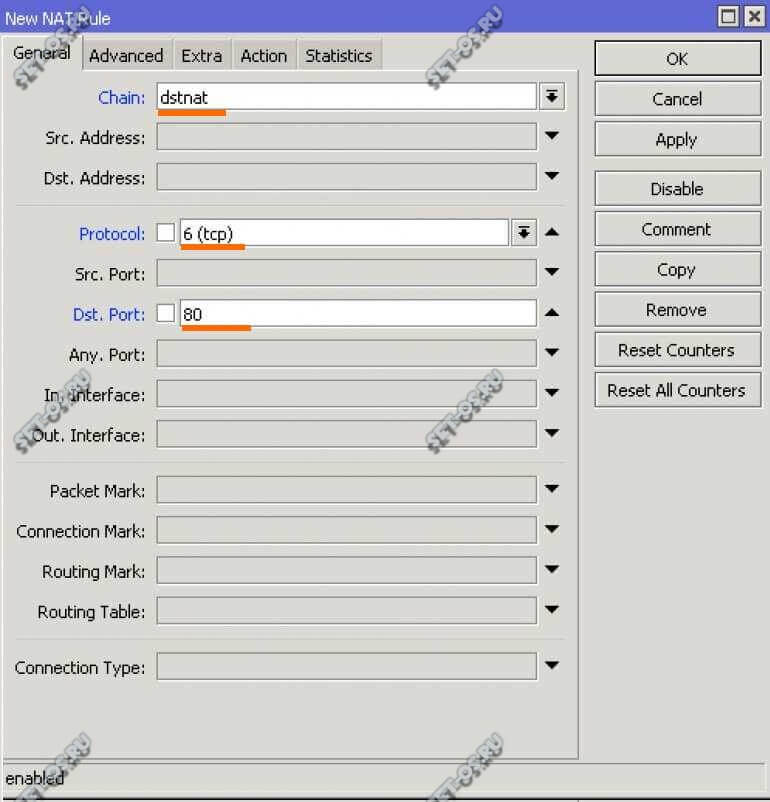

На вкладке “General” укажем цепочку правил, протокол, протокол подключения и входящий интерфейс:

- Chain: dstnat – цепочка правил для IP-адреса назначения;

- Protocol: 6 (tcp) – протокол;

- Dst. Port: 47383 – номер порта по которому будем обращаться к роутеру;

- In. Interface – входящий WAN-интерфейс (у меня это ether1, у вас может быть другой).

При пробросе портов на MIkroTik надо обязательно указать входящий интерфейс. Иначе возможны проблемы.

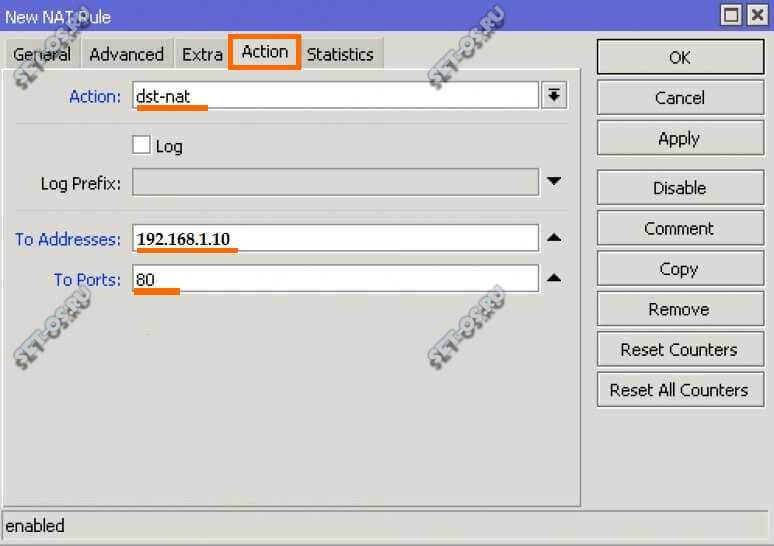

Следующим шагом откроем вкладку “Action”:

Как итог все запросы, приходящие на внешний IP роутера по порту 47383, будут пересылаться на внутренний адрес локальной сети 192.168.12.100 порт 3389 (RDP).

Проброс порта на MikroTik для видеонаблюдения

Следующим примером мы постараемся показать, как настроить на MikroTik проброс портов для видеосервера с установленным ПО “Линия”.

Проброс порта на MikroTik для видеорегистратора напрямую, настраивается аналогичным образом.

Предположим, что есть Видеосервер с ПО “Линия” к которому необходимо получить доступ извне. Для начала откроем настройки программного обеспечения “Линия”, чтобы узнать порт Веб-сервера:

Чтобы получить доступ к видеосерверу, необходимо пробросить порт 9786. Откроем Winbox и добавим правило:

Распространенной ошибкой при пробросе портов на MikroTik является то, что не указывают входящий интерфейс.

Откроем пункт меню “Action”:

Проброс портов для нескольких внешних IP

Чтобы сделать проброс портов для нескольких WAN, то необходимо создать Interface List и добавить в него нужные интерфейсы. Далее укажем созданный лист в параметре In. Interface List. Покажем это на примере:

Создадим новый лист для интерфейсов “ISP”:

Следующим шагом добавим нужные WAN интерфейсы:

Повторить данный шаг для всех WAN-интерфейсов.

Модернизируем ранее созданное правило проброса порта для RDP соединения, указав лист “ISP” для настройки In. Interface List:

Так можно настроить проброс портов на MikroTik для нескольких WAN.

Как защитить проброшенные порты вы можете узнать изучив статью MikroTik настройка Firewall.

Перенаправление трафика на маршрутизатор

С помощью действия redirect возможно перенаправление трафика на Микротик. Практическое применение данного действия мы рассмотрим, выполнив переадресацию запросов DNS.

Перенаправим весь DNS-трафик на маршрутизатор. Следовательно, пользователи компьютеров в LAN, какие бы настройки DNS ни указывали локально, будут считать, что им отвечает DNS-сервер, которому сделан запрос, но фактически ответ будет приходить от маршрутизатора.

Для этого выполним настройку NAT на MikroTik следующим образом.

Перейдем в пункт меню “Action” и укажем действие redirect:

MikroTik проброс портов по туннелю L2TP

Нам нужно пробросить порт до компьютера (WS01), через GW1.

Следующим шагом, на основании соединений сделаем маркировку маршрутов:

Осталось добавить маршрут по умолчанию для пакетов маркированных как пришедшие из туннеля. Для этого открываем:

Настройка GW2 закончена. Переходим к конфигурированию GW1, выполнив проброс порта до хоста 192.168.13.48:

Настройка проброса порта на MikroTik через туннель L2TP закончена.

Source NAT

Основное назначение Source NAT MikroTik – изменение IP-адреса и/или порта источника и выполнение обратной функции для ответа.

Самое распространенное применение – это выход множества ПК в интернет через один белый IP-адрес.

Стандартные действия для цепочки src-nat:

- src-nat – преобразование адреса и/или порта отправителя;

- masquerad – преобразование адреса отправителя на адрес исходящего интерфейса и порта на случайный порт.

Настройка MikroTik NAT для доступа в интернет

Настройка NAT для статического WAN

Если мы получаем статический IP от провайдера, то рекомендуем для настройки NAT на MikroTik использовать правило src-nat. Это позволит устройствам из LAN выходить в глобальную сеть интернет. Откроем:

Откроем вкладку “Action”:

Настройка NAT для динамического WAN

Если мы получаем динамический IP от провайдера, то необходимо использовать правило Masquerade.

Masquerade – это частный случай src-nat для ситуаций, когда внешний IP-адрес может динамически изменяться.

Тогда настройка NAT на MikroTik будет выглядеть следующим образом:

Правило src-nat/masquerade должно стоять первым в списке.

Использование masquerade вместо src-nat может вызвать проблемы:

- С телефонией;

- Большая нагрузка ЦП, если создано много PPPoE соединений.

- Проблемы с установкой соединения при 2 и более WAN-каналов.

Рекомендуем, при получении статического IP от провайдера, использовать правило scr-nat.

Если у вас несколько внешних интерфейсов, то рекомендуется добавлять условие, выделяя трафик по адресу источника:

Где Src. Address – локальная подсеть.

NAT loopback (Hairpin NAT)

Настройка Hairpin NAT MikroTik предназначена, чтобы организовать доступ из LAN к ресурсу в LAN по внешнему IP-адресу WAN. Чтобы подробно описать данную настройку и разобраться в проблеме, рассмотрим пример:

Если хост локальной сети (Ws01) обращается к серверу, находящемуся в этой же сети по внешнему IP, то сервер, получив запрос, зная, что данное устройство находится в одной LAN с IP 192.168.12.10 отвечает ему напрямую. Хост не принимает данный ответ, так как не обращался к серверу по айпи 192.168.12.100.

Правило Hairpin NAT MikroTik для статического WAN

Чтобы избежать проблему, описанную выше, выполним настройку hairpin NAT на MikroTik. При получение статического айпи от поставщика интернет-услуг, советуем использовать правило Src-nat:

Для значений Src. Address и Dst. Address указываем локальную подсеть.

Далее открыв вкладку “Action”:

NAT Loopback при динамическом WAN

При получении динамического IP-адреса от провайдера, для правила NAT loopback нужно использовать masquerade:

- Выбираем цепочку srcnat;

- Для значений Src. Address и Dst. Address указываем локальную подсеть;

- Out. Interface – назначаем bridge;

Затем откроем пункт меню “Action”:

Назначим действие(Action) – маскарад.

Поставим созданное правило вторым:

При этом необходимо учитывать то, что при этом проброс портов должен быть выполнен с параметром dst-address.

Покажем пример такого правила:

На этом настройка Hairpin NAT на MikroTik выполнена. Теперь мы сможем обращаться к внутренним ресурсам сети по внешнему IP.

Netmap

Действие Netmap служит для создания связки из IP-адресов (1:1 NAT). На практике применяется для решения следующих задач:

- сделать IP-адрес или группу адресов доступными из интернета по белому IP. (принцип 1:1);

- объединить разные сети с одинаковыми адресами сетей.

Далее мы покажем примеры конфигурации MikroTik реализующие задачи, описанные выше используя netmap.

Проброс всех портов и протоколов на локальный IP

Для случая, когда нам нужно на MikroTik пробросить все порты и сервисы до компьютера, который находится за “натом”, чтобы обращаться к нему по белому IP, воспользуемся действием Netmap:

На вкладке “Action”, выберем действие netmap и укажем айпи хоста, доступ к которому хотим получить:

Как объединить разные сети с одинаковой IP-адресацией

Предположим, что у нас есть два филиала с одинаковыми адресами подсетей 192.168.12.0/24, которые надо объединить.

Чтобы избежать проблем с маршрутизацией нам необходимо:

- Филиал № 1 подменить сеть 192.168.12.0/24 на 192.168.30.0/24;

- Филиал № 2 подменить сеть 192.168.12.0/24 на 192.168.40.0/24.

Для этого откроем конфигурацию GW1 (Филиал №1) и добавим правила:

- Srcnat – цепочка источника;

- 192.168.12.0/24 – локальная подсеть;

- 192.168.40.0/24 – подсеть удаленного филиала.

Далее открыв пункт меню “Action”, выберем действие netmap:

- Action: netmap – выбираем действие;

- To Addresses: 192.168.30.0/24 – Подсеть на которую подменяем текущую адресацию.

Теперь создадим цепочку dstnat:

Разместим эти правила первыми:

Переходим к конфигурированию GW2 (Филиал №2).

Открыв меню NAT, добавляем цепочку srcnat:

Осталось добавить цепочку dstnat:

И также разместим эти правила первыми:

Также надо учитывать, что на обоих маршрутизаторах должна быть настроена маршрутизация до удаленной сети.

Надеюсь, статья была для вас полезна. Если остались вопросы, то пишите в комментарии, постараемся оперативно ответить.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Проброс портов на роутере Mikrotik требуется в тех случаях, когда необходимо настроить прямой доступ к компьютеру или устройству, находящемуся в его локальной сети. Яркий пример — игровой сервер или видеорегистратор системы видеонаблюдения. Несмотря на то, что интерфейс настройки у операционной системы Routerboard, которая используется на Микротике, немного сложноват для новичков — если под рукой хорошая инструкция, то всё делается за несколько минут.

Чтобы пробросить порт на Mikrotik для видеорегистратора, RDP, VPN или иного сервиса, нужно в меню веб-интерфейса или через WinBox открыть раздел IP->Firewall:

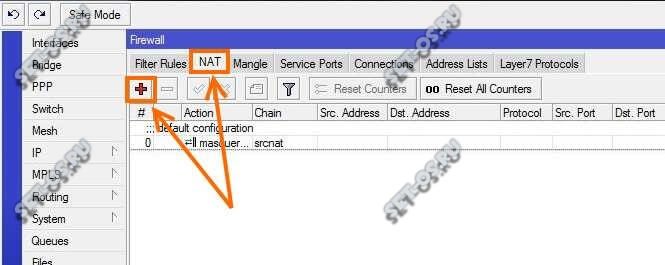

Появится окно создания нового правила НАТ:

В списке Chain надо выбрать правило dsnat, которое отвечает за входящий трафик. В списке Protocol выбираем протокол, который нам нужен — как правило это TCP или UDP. в поле Dst.Port надо ввести номер открываемого порта.

Далее, чтобы проброс порта на Микротике работал, надо открыть вкладку Action.

Теперь можно проверять доступность порта из Интернета. Только не забудьте, что этот порт должен быть активен в момент проверки. То есть если Вы делали проброс портов на Микротике для видеонаблюдения, то видеорегистратор должен быть включен и подключен к роутеру.

Как открыть порт на Микротике через консоль

Для фанатов работы с маршрутизатором через консоль я расскажу как настроить проброс порта на Mikrotik через его командную консоль. Для этого достаточно создать всего два правила.

Первое правило:

/ip firewall nat add chain=dstnat dst-address-type=local protocol=tcp dst-port=443 action=dst-nat to-address=192.168.1.10 to-port=443

Этой командой мы создаём правило на входящие соединение через TCP-порт 443 на IP-адрес 192.168.1.10.

Второе правило:

/ip firewall nat add chain=srcnat src-address=192.168.1.0/24 dst-address=192.168.1.10 protocol=tcp dst-port=443 out-interface=Eth5-LAN-Master action=masquerade

Здесь мы указываем что этот трафик всё будет проходить через Мастер-порт, которым является Eth5.

Вот и всё — можно проверять доступность открытого порта из внешней сети.

Если вы не помните свой пароль, то введите ваш email и получите ссылку для входа. После авторизации укажите свой новый пароль в настройках профиля.

При помощи MikroTik можно организовать доступ к регистраторам и IP-камерам в локальной сети без использования облачного сервиса.

— статический адрес регистратора в локальной сети;

— мы подразумеваем, что Интернет подключение уже настроено.

Для проброса портов, необходимо зайти на маршрутизатор с правами администратора.

/ip firewall nat

add action=dst-nat chain=dstnat dst-port=34567,80 in-interface=ether1-WAN \

protocol=tcp to-addresses=192.168.1.9

ether-WAN - внешний интерфейс,

ether-LAN - интерфейс локальной сети,

192.168.1.9 - стандартный IP-адрес видеорегистратора.

Если вы хотите подключаться по внешним портам из локальной сети, в таком случае потребуется статический (не изменяющийся со временем) внешний IP адрес.

/ip firewall nat

add action=dst-nat chain=dstnat dst-address=12.34.56.78 dst-port=34567,80 \

protocol=tcp to-addresses=192.168.1.9

- где 12.34.56.78 ваш внешний IP адрес.

А также потребуется составить дополнительное NAT правило для доступа к локальным ресурсам по внешним портам.

/ip firewall nat

add action=masquerade chain=srcnat dst-address=192.168.1.0/24 src-address=\

192.168.1.0/24

- где 192.168.1.0/24 подсеть регистратора.

Также правило необходимо будет вписать дополнительное правило для всех подсетей в пределах этого маршрутизатора, откуда потребуется доступ к регистратору по внешнему IP.

Для корректной работы видеорегистратора через роутер Mikrotik потребуется белый IP-адрес, смартфон с 3G(4G) доступом к сети Интернет и немного умения настраивать RouterOS. Хотя помимо этого в ходе настройки встретились несколько подводных камней, которые пришлось обойти. И, собственно, ради которых появилась эта статья.

Так, например, после настройки роутера Mikrotik, регистратор не отображал видео с камер в реальном времени, но об этом после настройки сети в маршрутизаторе.

Настройка роутера Mikrotik в качестве шлюза Интернета

Настройка сети в RouterOS несколько отличается от действий в привычной “коробочки” какого-нибудь ASUS-а. Помимо веб-интерфейса для управления Mikrotik-ом можно использовать Windows-приложение winbox, которое даже не нужно устанавливать, достаточно загрузить ее с сайта разработчика. Я лично использую Winbox, поскольку она позволяет находить устройства не только по IP-, но и по MAC-адресу (используйте вкладочку Neighbors), а также хранить список администрируемых устройств.

И так, начинаем, подключаемся к устройству. По умолчанию роутер имеет IP-адрес 192.168.88.1, пользователь – admin, пароль – пустая строка.

Настройка сетевых интерфейсов в роутерах Mikrotik

В роутерах Mikrotik нет четких ограничений по назначению Ethenet-портов. Вы можете самостоятельно выбрать каким из предложенных портов будет уходить к провайдеру, а какие – образовывать локальную сеть, в т.ч. и на VLAN.

Для достижения цели статьи, а именно настройки доступа к видеорегистратору из сети Интернет через роутер Mikrotik, не будем усложнять задачу и настроим только 2 интерфейса:

- ether1 – статический адрес провайдера 1.2.3.4

- ether2 – локальная сеть 192.168.1.0

В дальнейшем остальные порты можно объединить в brige или разделить на VLAN.

Переходим в IP-Addresses и кнопкой + добавляем адрес и маску в десятичном формате для нашей локальной сети - ether2 (192.168.1.1/24).

В случае получения настроек от провайдера по DHCP, используем пункт IP-DHCP Client и кнопкой + открываем новое окно, в котором выбираем интерфейс ether1.

Если же провайдер не поддерживает DHCP – настройки интернета будем вводить вручную. Сначала указываем IP-адрес и маску в меню IP-Addresses. Ниже приведены настройки WAN-интерфейса, конфигурируемые в примере:

- IP – 1.2.3.4

- Mask – 255.255.255.0

- Gateway – 1.2.3.1

- DNS – 1.2.3.2, 1.2.3.3

После этого указываем шлюз по умолчанию в меню IP-Routes:

И также необходимо указать DNS провайдера в меню IP-DNS.

- Servers: 1.2.3.2 (для указания нескольких серверов нажимайте стрелку вниз)

- Ставим галочку Allow Remote Requests

На этом моменте в роутере Mikrotik настроен Интернет, но для того, чтобы им могла пользоваться локальная сеть необходимо настроить NAT.

Настройка NAT на маршрутизаторе Mikrotik: коллективный доступ в Интернет для локальной сети

Преобразование сетевых адресов в Mikrotik осуществляется из встроенного файервола, вызываемого из меню IP-Firewall. Добавляем кнопкой + правило, состоящее из нескольких вкладок.

На вкладке General выбираем:

- Chain - srcnat

- Out. Interface – ether1 (интерфейс, подключенный к провайдеру).

На вкладке Action:

Теперь при подключении компьютера в порт ether2 и назначении ему адреса из сети 192.168.1.0/24, пользователю станет доступен Интернет. Для автоматического назначения адресации внутри локальной сети также необходимо настроить DHCP-сервер.

Настройка DHCP-сервера на роутерах Mikrotik: автоматическое назначение сетевых настроек в локальной сети

Удобнее всего настроить DHCP-сервер через мастер пройдя несколько шагов. Для этого используем меню IP-DHCP Server. Кнопка DHCP Setup запустит мастер. Для перехода к следующему шагу после выполнения настроек нажимаем кнопку Next .

Указываем какой интерфейс будет раздавать IP-адреса. У нас это ether1.

На следующем шаге выбираем пространство адресов:

На следующем шаге указываем внутренний IP-адрес роутера Mikrotik (тот, что мы назначили интерфейсу ether2)

На слудующем шаге позволяем выбрать диапазон назначаемых автоматически IP-адресов. Заложим некий диапазон для статически назначаемых устройств, например для серверов, точек доступа и видеорегистратора RVi, который в итоге и будет подключен к локальной сети.

Следующим шагом заканчиваем настройку указав адреса DNS-серверов, назначаемых пользователям. Как правило указывается внутренний адрес роутера Mikrotik и (стрелочкой вниз можно добавить 1 или несколько серверов) один из общедоступных DNS, например Google

Параметры lease time можно оставить по умолчанию. Нажатие на кнопку Next завершит настройку DHCP-сервера на роутере Mikrotik.

Настройка проброса портов в роутере Mikrotik для доступа к видеорегистратору RVi

Добившись работы видеорегистратора RVi-R16MA из внутренней сети (адрес устройства 192.168.1.220), настало время обеспечить доступ к нему с мобильных устройств Android или iPhone.

Для реализации данной возможности пришлось проанализировать сайт производителя, его форум и основные сетевые настройки. Суммируя полученную в Интернете информацию были получены следующие вводные: собственной программы для мобильных устройств RVi не располагает и предлагает, в зависимости от типа регистратора, пользоваться либо gDMSS (Dahua) для устройств с портом управления 37777, либо iVMS-4500 (Hikvision) для устройств, порт управления по уолчанию 8000.

Таким образом для управления устройством необходимо установить программу iVMS-4500 и настроить проброс портов tcp 8000(управление) и tcp 554(RTSP – потоковое видео) с внешнего IP-адреса маршрутизатора Mikrotik (1.2.3.4) на внутренний адрес видеорегистратора RVi-R16MA (192.168.1.220).

Проброс портов на роутерах Mikrotik выполняется все из того же меню IP-Firewall, вкладка NAT. Далее создаем правило – нажимаем кнопку + и заполняем следующие параметры для проброса 1.2.3.4:8000 ->192.168.1.220:8000

- Chain – dstnat

- Dst.Address – 1.2.3.4 (белый IP-адрес)

- Protocol – 6(tcp)

- DstPort – 8000 (порт на внешнем IP-адресе)

- In.Interface – ether1 (интерфейс, смотрящий в сторону провайдера)

- Action – netmap

- To Addresses – 192.168.1.220 (адрес видеорегистратора)

- To Ports – 8000 (порт на который перенаправляем)

Аналогичным образом создаем правило и для проброса 1.2.3.4:554 ->192.168.1.220:554. Теперь все пакеты из сети Интернет, поступающие на внешний адрес роутера Mikrotik по портам 8000 и 554 будут перенаправляться на видеорегистратор RVi, расположенный в локальной сети и стало быть можно устанавливать программу на мобильный и проверять ее работоспособность.

Проверяем работу iVMS-4500 с видеорегистратором RVi через Mikrotik

Установка мобильного приложения не вызывает особых трудностей, собственно как и его настройка. Добавляем устройство с настройками вручную:

- Имя - задаем произвольное имя, например RVi

- Режим регистрации - IP/Domain

- Адрес – 1.2.3.4

- Порт – 8000

- Имя пользователя – admin

- Пароль – Ваш_пароль_от_регистратора

Программа принимает все настройки, добавляет устройство и … видео с камер не отображается. При этом запись отображается корректно, а, если подключиться к Wi-Fi точке доступа, подключенной к локальной сети и прописать внутренний адрес регистратора в настройках – изображение появляется и в реальном времени.

Дело оказалось в протоколе RTSP и выключенном UPnP в роутере Mikrotik. На эту мысль навели настройки видеорегистратора RVi-R16MA, доступные только из консоли и не отображающиеся в веб-интерфейсе, в которых значилась вкладка UPnP со следующими параметрами:

Таким образом, необходимо включить поддержку UPnP на роутере Mikrotik.

Настройка UPnP на роутере Mikrotik для просмотра видео с регистратора RVi в реальном времени

Включение UPnP в RouterOS осуществляется в меню IP-UPnP. В открывшемся окне ставим галочку Enabled и нажимаем кнопку Interfaces . Добавление интерфейсов осуществляется кнопкой + . Необходимо указать внешний (external – ether1) и внутренний (internal – ether2) интерфейс для корректной работы.

Теперь в мобильном приложении должно отображаться видео со всех камер видеорегистратора RVi в режиме реального времени, а в меню Mikrotik IP-Firewall во вкладке NAT добавится правило UPnP из сети Интернет на 192.168.1.220:554.

Есть домашняя сеть на базе mikrotik 951, в сети есть айпи камера. Нужно сделать так чтоб из веб был доступ к камере, в фаерволе создавал правило (firewall - nat), когда оно включено - есть доступ из веба к камере, но падает интернет в сети. Как правильно создать правило? Спасибо.

- Вопрос задан более трёх лет назад

- 21861 просмотр

Подключаетесь по ssh или через webfig запускайте терминал. Пишете:

> ip firewall nat

потом:

> add action=dst-nat chain=dstnat disabled=no dst-port=3389 protocol=tcp to-addresses=192.168.88.2 to-ports=3389

dst-port, to-ports - изменийте 3389 (rdp) на соответствующий порт камеры

protocol - либо udp или tcp. Если нужен доступ до вебморды камеры, то скорее всего tcp.

to-addresses - адрес вашей камеры в локалке.

add action=dst-nat chain=dstnat dst-port=[внешний порт] in-interface=[внешний интерфейс] protocol=tcp to-addresses=192.168.88.[камеры] to-ports=80

Порты обычно 80 (web), 554 (rtsp), 8008 (mjpeg), зависит от производителя.

Спасибо,заработало, только если я из своей сети через вайфай к ней стучусь - то молчит. Если просто из веба под айпи не из сети - то работает. Так должно быть?

в правило добавьте in-interface=[укажите интерфейс, который смотрит в интернет]

Смотря как Вы получаете интернет, например, если через 4g модем, то

in-interface=lte1

Правило примерно такое

/ip firewall nat add chain=srcnat src-address=192.168.88.0/24 dst-address=192.168.88.2 protocol=tcp dst-port=3389 out-interface=LAN action=masquerade

Читайте также: